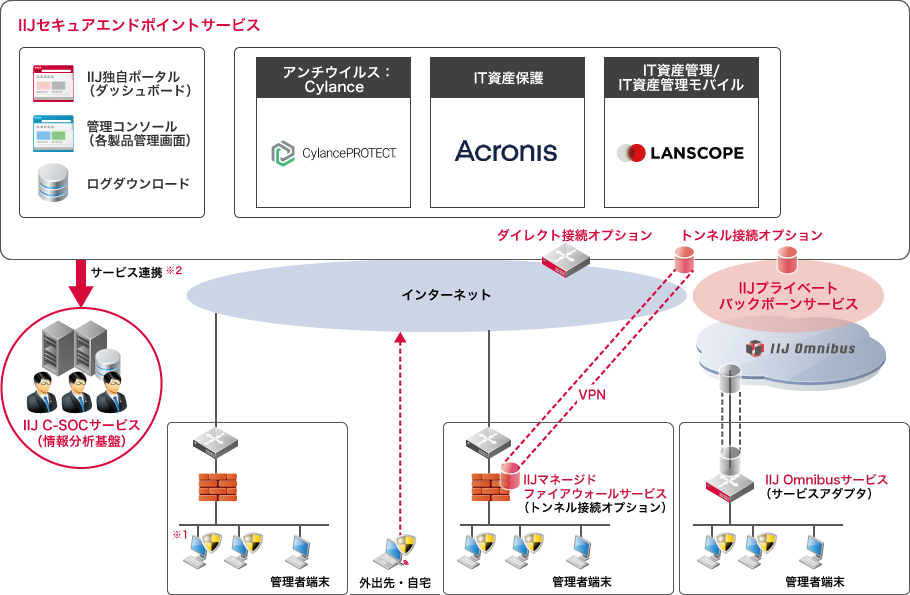

IIJセキュアエンドポイントサービスは、外部脅威の防御と内部情報の漏えいを抑止するクラウド型のエンドポイントセキュリティサービスです。マルウェアの検知・隔離と流入経路の追跡を複数の“アンチウイルス”と“IT資産管理”の機能を用いて実現し、原因となるユーザ操作に対策することで再発を防ぎます。

- (※1)モバイル環境でご利用になる場合は、固定IPアドレスが利用できるモバイルサービスなどとの併用が必要です。(「アンチウイルス:Cylance」を除く)

- (※2)利用する機能ごとにエージェントソフトをインストールする必要があります。

| テレワーク端末の管理を強化 |

サービス概要とテレワークの端末管理において重要となる「端末の可視化・管理」「マルウェア対策」「リモートPCサポート」の具体的な管理内容をご覧いただけます。

| IIJセキュアエンドポイントサービスの特長 |

-

アンチウイルスとIT資産管理をアセットレスに導入

外部脅威を防御し、内部からの情報漏えいを抑止するための対策として、複数の「アンチウイルス」と「資産管理」を1つのサービスとして提供します。既存の対策やお客様の課題に合わせて、アセットレスに機能を導入できます。

-

IIJ独自のポータルサイトからエンドポイントの状況を迅速に把握

各製品の管理画面に加え、IIJ独自のポータルサイトをご提供。各機能の情報やアラートを一元的に閲覧できるため、エンドポイントのセキュリティ状況を迅速に把握できます。

-

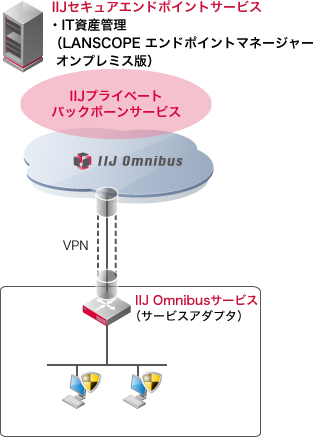

お客様ネットワーク環境とサービス設備を閉域接続

IIJの閉域網サービスと連携し、サービス設備へL3ネットワークで接続できます。お客様ネットワークとの接続方法は、専用線、インターネットVPNなど、ご要望に合わせて選択できます。

| サービスメニュー |

基本機能はご希望に合わせて3つの品目から選択できます。更に、オプション機能を自由に組み合わせることができます。

基本機能一覧(3つのタイプを自由に組み合わせ)

|

基本機能

|

基本機能

|

基本機能

|

※ 500アカウント以下をご要望のお客様には、「IT資産管理/CE」をご用意しています。

オプション機能一覧

|

オプション機能

|

オプション機能

|

|

オプション機能

|

オプション機能

|

| 構成メニュー |

3タイプの構成を組み合わせてご利用いただけます。

|

※「ダイレクト接続オプションを利用」の構成をご選択いただいた場合、以下の機能の操作はご利用いただけません。 アンチウイルス:Symantec

|

IT資産管理

|

|

※IIJサービス設備にアクセスできるネットワークアドレスの数の上限は、原則10となります。

※「アンチウイルス:Cylance」はBlackBerry社が構築した国内AWS上の設備で提供を行うため、上記のオプションのご契約は不要です。

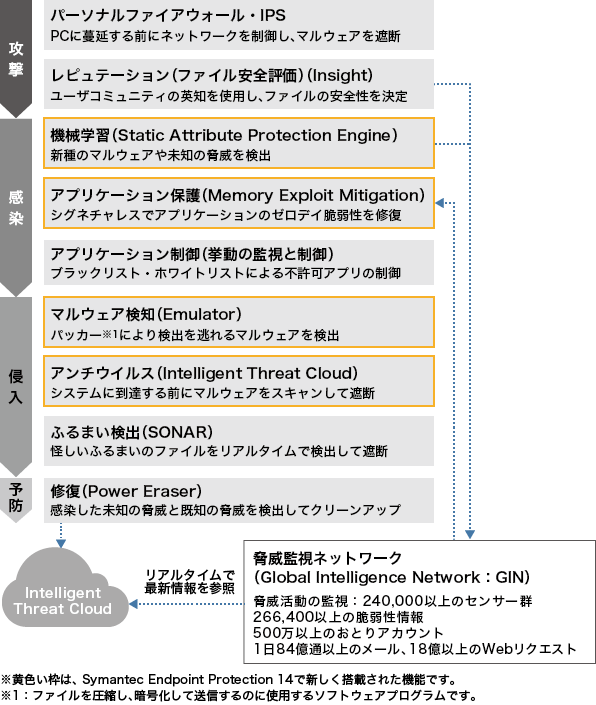

| アンチウイルス:Symantec |

シングルエージェントで包括的なセキュリティ機能を実現する「Symantec Endpoint Protection 14」を採用。機械学習やゼロデイ脆弱性保護の新機能を搭載し、日々高度化を続ける脅威への対策を強化しています。

| Symantec Endpoint Protection 14(SEP14) |

従来の防御テクノロジーに加え、追加搭載の先進機能

先進のエンドポイント保護機能を追加搭載することで、攻撃の検出だけでなく既知のマルウェアの駆除からエンドポイントの修復までを一貫して実行し、高度化した脅威の連鎖を攻撃・侵入・感染からシャットアウトします。

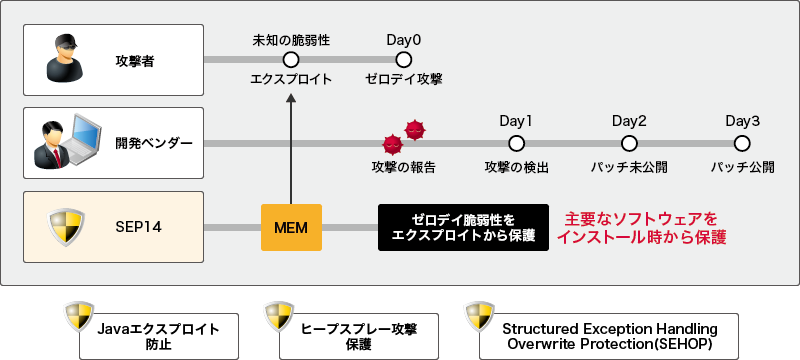

エクスプロイト保護(Memory Exploit Mitigation:MEM)

パッチが公開されていない未知の脆弱性を使ったゼロデイ攻撃から、シグネチャーレスで脆弱性を保護

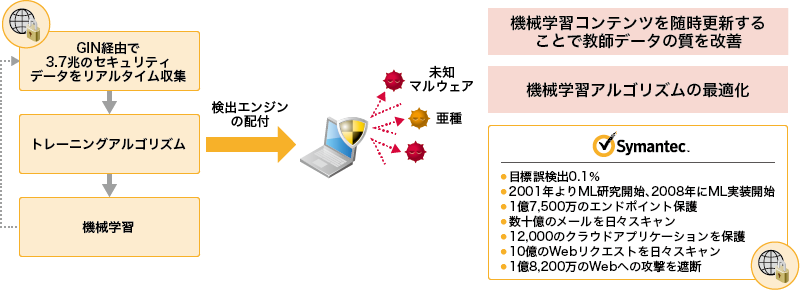

高度な機械学習(Advanced Machine Learning)

脅威監視ネットワーク(GIN)で収集した膨大なマルウェアサンプルを用いてトレーニングしたアルゴリズムを用いて、誤検知を最小限に抑えながら、実行前の未知脅威やマルウェア亜種を検出する

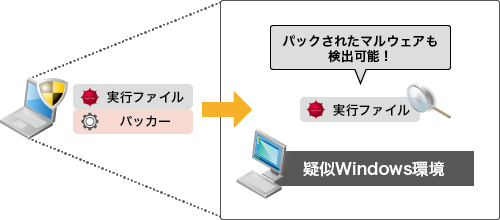

エミュレータ

マルウェアを検知されにくくするためにパック(圧縮や難読化)されたマルウェアに対して、Windows環境をエミュレートした環境上で展開し、検出することが可能。

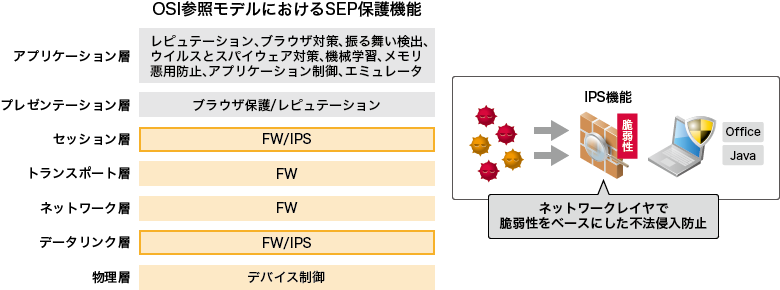

ネットワークレイヤでの防御(IPS)

エンドポイント上で通信パケットをリアルタイムにモニタリングし、攻撃の兆候や特徴を見つけてブロックする。脆弱性そのものをベースにしたシグネチャを使用するため、ゼロデイ脆弱性をターゲットとした攻撃からも保護。

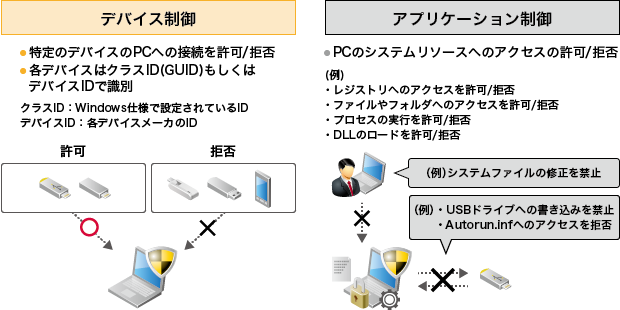

デバイス制御/アプリケーション制御

デバイスやアプリケーションの動作をポリシーに基づいて制御し、セキュリティ脅威を未然に防ぐ。

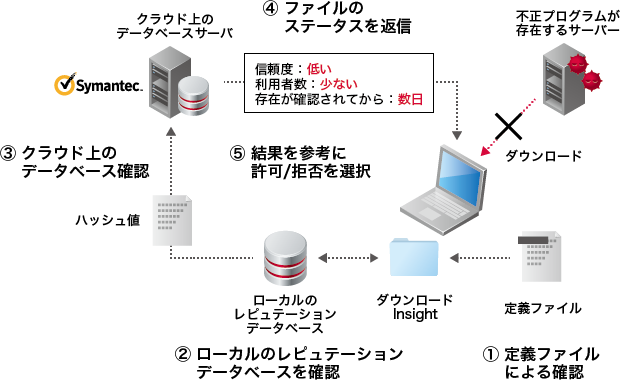

レピュテーション分析(Insight)

ソフトウェアの安全性をクラウド上のデータベースに送信、パターンマッチングに依存しない安全性の照会を行う。生成日や出現頻度、入手元のURLなどによって危険性を判断。

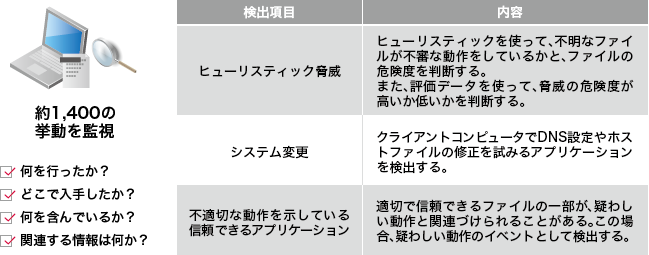

振る舞い検出

プロセスの挙動を分析することで、パターンファイルを使わずにマルウェアを検知する機能。約1400の挙動を監視し、怪しい動きがあった場合はその場でプロセスを停止する。

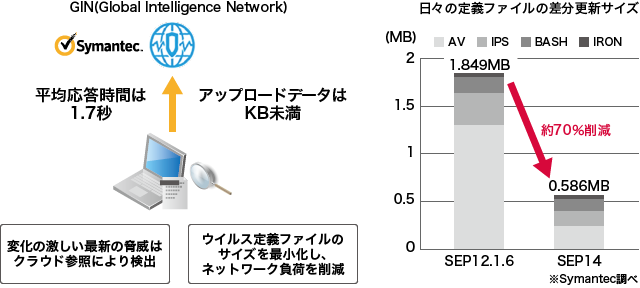

Intelligent Threat Cloud(ウイルス対策)

脅威監視ネットワーク(GIN)からの情報をリアルタイムでクラウドルックアップすることで、定義ファイルのみに頼らず、最新の情報で脅威を検出・定義ファイルの劇的な削減を実現。

| アンチウイルス:Cylance |

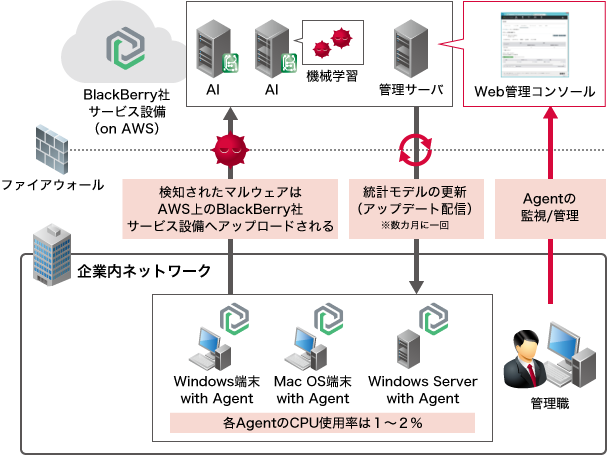

パターンファイルではなくAI(機械学習)を利用した検知エンジンを搭載する「BlackBerry Protect(旧CylancePROTECT)」を採用。ファイルの特徴や構造からマルウェアかどうかを類推し検知できる、独自アルゴリズムを持った対策製品です。

| BlackBerry Protect |

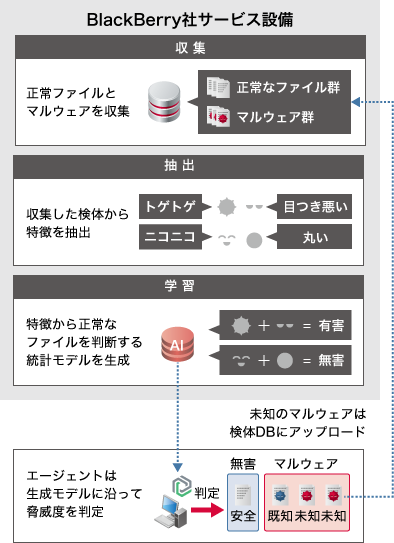

AI技術を駆使した独自アルゴリズムで高い検知率

正常なファイルやマルウェアファイルなど、数億個のファイルから抽出した約700万もの特徴を機械学習させた独自のアルゴリズムによって、既知・未知を意識することなく高精度な検知を実現します。

※ 本技術はBlackBerry社が米国で特許を取得しています。

機械学習ベースの検出エンジンによる、予測検知

特徴的な機能は、機械学習ベースの静的ファイルチェック機能です。メモリ上のプロセス監視や、不正な挙動の検知に加え、ファイル構造から脅威を予測検知可能です。

導入から日々の運用まで、お客様の負荷を最小限に

BlackBerry Protectのフルスキャンはインストール時のみ。以降は、CPUに負荷がかからないタイミングを狙ってバックグラウンドでスキャンを実施するため、ユーザー操作を阻害せずにPC動作が常に軽快です。

| 未知/既知問わず脅威を検知 | AI技術を活用することで、検知率:99.7%を実現します。 |

| 他アンチウイルスとの共存可能 | 動作時:CPU使用率5%未満、メモリ使用量40MBと端末への負荷が低いため、他製品との共存が可能です。 |

| シグネチャアップデート不要 | パターン更新の作業やファイル送受信がないため、運用やネットワークへの負荷を軽減できます。 |

| クラウドサービスによるアセットレス導入 | サーバの準備をする必要が無く、導入/運用コストを削減できます。 |

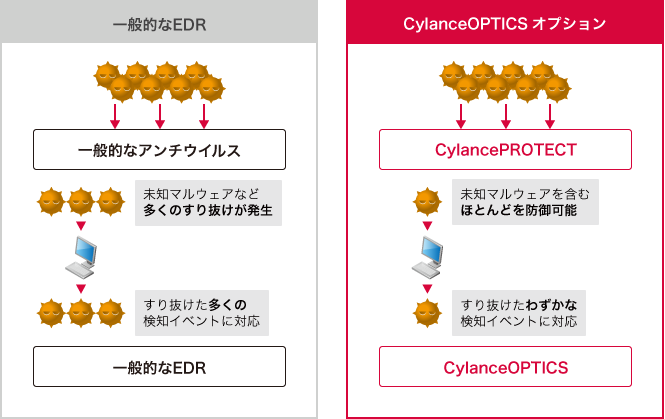

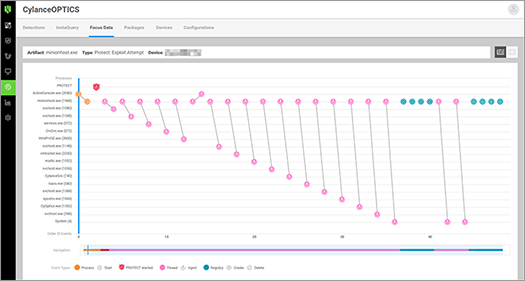

| CylanceOPTICSオプション |

CylanceOPTICSオプションは「異常検知」と「原因分析」に特化した製品です。端末上のイベントをもとに脅威の可視化、分析、調査、そして迅速な対応を実現するEDR(Endpoint Detection and Response)機能を提供します。

※ CylanceOPTICSオプションではBlackBerry Optics(旧CylanceOPTICS)の機能を提供します。

攻撃が発生した場合も迅速なインシデント対応を支援

疑わしいファイルの取得や、マルウェアに侵入されたエンドポイントのネットワークからの隔離など、インシデント対応アクションをBlackBerry Protectと同じ管理画面から迅速に実行できます。

ネットワーク全体での脅威の調査(脅威ハンティング)

流行中のマルウェアなど、お客様ネットワークに潜伏していないかをIoC(Indicator of Compromise)などをもとに調査できます。

CylanceOPTICSオプションでは4つの機能をご提供

- 1. Detections(異常動作検知・自動対処)

- BlackBerry社の検知ルールで不正な動作を検知します。過去7日間のイベント数やイベント詳細も確認できます。

- 2. Device Lockdown(感染端末隔離)

- 特定の端末で疑わしい挙動を検知した場合など、リモートで端末をネットワークから隔離できます。

- 3. Focus Data(根本原因解析)

- 発見したファイルがどのように操作されていたのかを時系列で表示し、インシデントの原因を明白にできます。

- 4. InstaQuery(スレットハンティング)

- 入手した脅威情報などにもとづき社内PCの状況を確認できます。今まで見過ごしていた脅威の有無を調査できます。

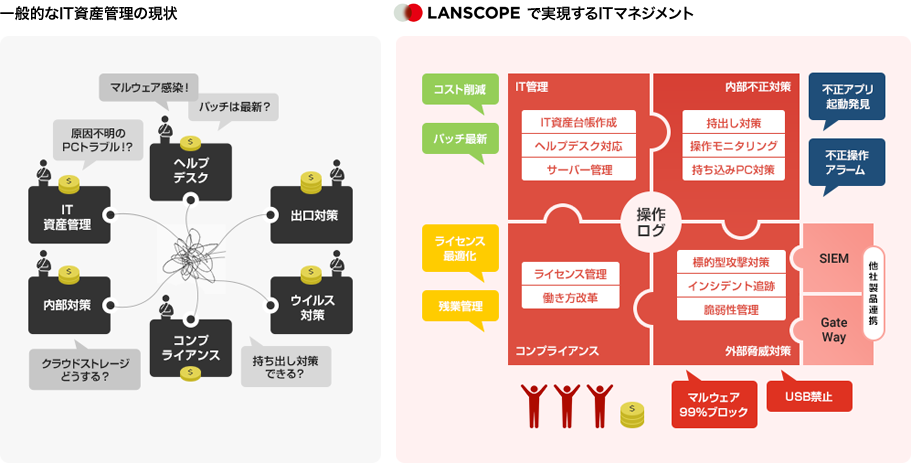

| IT資産管理 |

IT資産管理には、IT資産管理から内部情報漏えい対策まで、様々なエンドポイント機能を統合したセキュリティ管理ツール「LanScope Cat Ver.9」を採用。

LanScope Catで取得したログやアラームを自動で分析し、様々なレポートを出すことができます。

※ 500アカウント以下をご要望のお客様には、「IT資産管理/CE」をご用意しています。

| LanScope Cat Ver.9 |

“Secure Productivity(安全と生産性の追及)”を実現する統合型エンドポイントマネジメント

IT資産管理、情報漏えい対策、メンテナンスの3つのセグメントで貴社のセキュリティ管理を強力にサポートします。

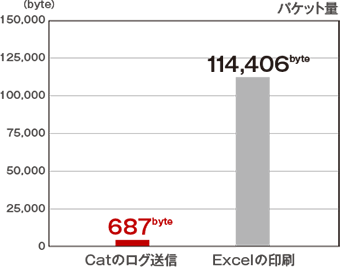

高い品質と高い性能

LanScope Cat は1996年の誕生以来、ITの進歩と共に成長し続けてきました。大規模な実業務環境での運用テストなどで培った技術力で端末やネットワークに負荷をかけず、安定稼動を実現します。

ネットワーク負荷の軽さExcel印刷より軽い負荷Catのログ送信時のネットワーク負荷は、Excel A4ドキュメントを1枚印刷した時の160分の1です。 <計測内容> 通信パケット量 |

|

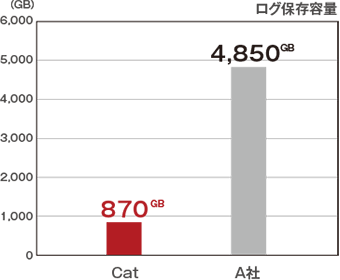

ログの保存容量の少なさ無駄なログをフィルターCatは人が操作した内容を判別する仕組みで、必要ない大量のシステムログなどをフィルターします。他社製品の約5分の1までログ保存容量を抑え、HDDを圧迫しません。 <計測内容> 1000台の操作ログ5年分 |

|

LanScope Cat 機能一覧

|

|

|

| IT資産管理/CE |

IT資産管理/CE(コンパクトエディション)は、クライアントPC500台以下の中小規模環境向けパッケージプランです。IT資産管理から内部情報漏えい対策まで、様々なエンドポイント機能を統合したセキュリティ管理ツール「LanScope Cat Ver.9」の基本機能と、導入率の高い各種オプション機能をセットにしました。

| LanScope Cat Ver.9 |

IT資産管理と内部情報漏えい対策に必要な機能をパッケージ化

IIJセキュアエンドポイントサービス IT資産管理の基本機能に、内部情報漏えい対策のために多くの企業で採用されているWebアクセス管理やデバイス制御といったオプション機能もあわせて提供します。

|

|

|

|

|

|

|

|

|

|

|

|

|

お客様ネットワークとサービス設備を安全に接続

IT資産管理/CEには、お客様ネットワークとサービス設備を接続するための機能が含まれます。

「ダイレクト接続オプション」または「トンネル接続オプション」からお選びください。

|

|

※ 別途「IIJプライベートバックボーンサービス」のご契約が必要です。また、IT資産管理/CEでは「トンネル機器オプション」はご利用になれません。

利用可能なオプション

お客様のニーズに合わせて、各種オプションを組み合わせてご利用いただけます。

|

オプション機能

|

オプション機能

|

|

オプション機能

|

オプション機能

|

| トンネル接続オプション |

サービス設備とお客様ネットワークを接続するために、サービス設備側に接続のための機能を用意するオプションです。”トンネル機器オプション”とのインターネットVPNまたは、IIJプライベートバックボーンサービスでサービス設備とのトンネル通信を構築します。

|

IIJマネージドファイアウォールサービスとの連携 IIJマネージドファイアウォールサービスのトンネル接続(IIJセキュアエンドポイントサービス)オプションをご契約いただくことで、ファイアウォールのVPN機能を利用してサービス設備へ接続が可能です。 |

| >トンネル機器オプション |

サービス設備とお客様ネットワークをインターネットVPNで接続するため、お客様先に設置する機器をレンタル提供するオプションです。設定シートに基づき設定を行った機器(2台)をお客様先に送付し、本サービス設備との VPN を構築します。

※本オプションは、IT資産管理/CEではご利用いただけません。

|

現地作業オプション トンネル機器オプションで提供するレンタル機器を、お客様先に作業員が伺い機器の設置と疎通確認を行います。 |

| ダイレクト接続オプション |

インターネットVPNまたはIIJプライベートバックボーンサービスを用いず、直接IIJサービス設備に接続する場合に必要なオプションです。IIJサービス設備に対する外部からの攻撃などに備えセキュリティ対策を施します。

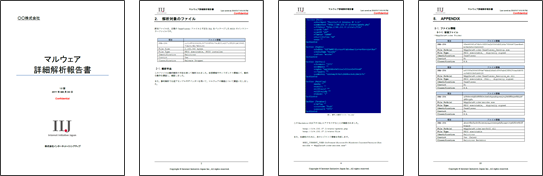

| マルウェア検体解析オプション |

お客様から提供された検体の調査・解析を行い、マルウェアの危険度や修復方法などの情報提供により、企業のマルウェア対策を支援します。

| 導入支援/教育支援(操作説明)オプション |

新規で導入するお客様向けに、実際にご利用いただく管理コンソールを使い初期設定方法の説明やテストインストール等の導入支援を行います。また、品目やオプション機能別に基本的な使い方やポリシー設定方法等を説明する教育支援(操作説明)も提供しています。

詳細は担当営業までお問い合わせください。

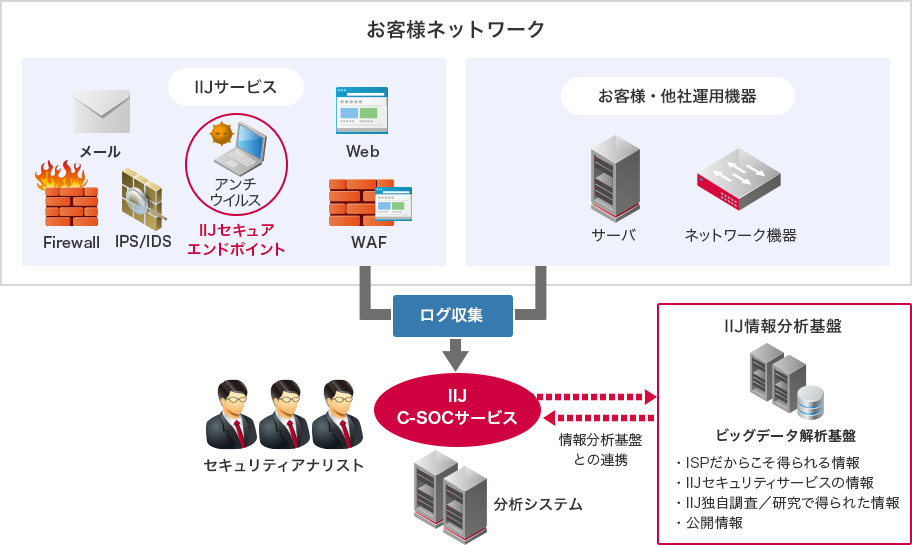

| セキュリティログ分析(SOC連携) |

セキュリティインシデントへの対応を行う「IIJ C-SOCサービス」と連携することで、エンドポイントのインシデント検知から調査までワンストップでサポートします。

SOC連携による効果・メリット

- 24時間365日のセキュリティアナリストによる監視で、インシデントの発見から対策の提案までを行うことで、緊急度の高い攻撃に対しても迅速に対処できます。

- インシデント検知時にエンドポイントの感染状況を調査します。

- インシデント発生時に操作ログから疑わしい挙動の後追い調査を実施します。

- お客様運用機器のログと組み合わせた相関分析も可能です。

| IIJセキュリティオペレーションセンター |

|

|

|

オペレーションルーム 厳重なセキュリティ管理に加え、お客様のセキュリティ監視を安定的に行うために専用に設計したセキュリティオペレーションを行う空間です。 |

セキュリティラボ 未知のマルウェア解析やフォレンジック調査など、セキュリティリスクの高い情報を扱う分析室です。 |

| ご利用料金 |

ご要件に応じて個別にお見積もりします。営業担当またはWebフォームへお気軽にお問い合わせください。

|